linux系統之如何禁用usb口

為了保護數據不被泄漏,我們使用軟件和硬件防火墻來限制外部未經授權的訪問,但是數據泄露也可能發生在內部。

為了消除這種可能性,機構會限制和監測訪問互聯網,同時禁用 USB 存儲設備。

在本教程中,我們將討論三種不同的方法來禁用 Linux 機器上的 USB 存儲設備。

所有這三種方法都在 CentOS 6&7 機器上通過測試。那么讓我們一一討論這三種方法。

方法 1 – 偽安裝在本方法中,我們往配置文件中添加一行 install usb-storage /bin/true, 這會讓安裝 usb-storage 模塊的操作實際上變成運行 /bin/true, 這也是為什么這種方法叫做偽安裝的原因。

具體來說就是,在文件夾 /etc/modprobe.d 中創建并打開一個名為 block_usb.conf (也可能叫其他名字) ,

$ sudo vim /etc/modprobe.d/block_usb.conf然后將下行內容添加進去:

install usb-storage /bin/true最后保存文件并退出。

方法 2 – 刪除 USB 驅動這種方法要求我們將 USB 存儲的驅動程序(usb_storage.ko)刪掉或者移走,從而達到無法再訪問 USB 存儲設備的目的。 執行下面命令可以將驅動從它默認的位置移走:

$ sudo mv /lib/modules/$(uname -r)/kernel/drivers/usb/storage/usb-storage.ko /home/user1現在在默認的位置上無法再找到驅動程序了,因此當 USB 存儲器連接到系統上時也就無法加載到驅動程序了,從而導致磁盤不可用。

但是這個方法有一個小問題,那就是當系統內核更新的時候,usb-storage 模塊會再次出現在它的默認位置。

方法 3 - 將 USB 存儲器納入黑名單我們也可以通過 /etc/modprobe.d/blacklist.conf 文件將 usb-storage 納入黑名單。

這個文件在 RHEL/CentOS 6 是現成就有的,但在 7 上可能需要自己創建。

要將 USB 存儲列入黑名單,請使用 vim 打開/創建上述文件:

$ sudo vim /etc/modprobe.d/blacklist.conf并輸入以下行將 USB 納入黑名單:

blacklist usb-storage保存文件并退出。usb-storage 就在就會被系統阻止加載,但這種方法有一個很大的缺點,即任何特權用戶都可以通過執行以下命令來加載 usb-storage 模塊,

$ sudo modprobe usb-storage這個問題使得這個方法不是那么理想,但是對于非特權用戶來說,這個方法效果很好。

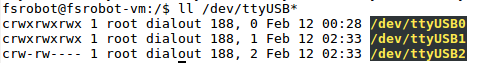

linux USB 權限問題查看usb的權限

USB2出現權限問題,

有一下解決方法:

1.單次有效sudo chmod 777 /dev/ttyUSB2這樣會給ttyUSB2寫入和讀取的權限。但是這種方法是一次性的,重新連接或重啟,還會出現報錯。

2.永久方法 - 1在/etc/udev/rules.d/ 創建my-newrule.rules

sudo vim my-newrule.rules添加下面的文本:

#add the following KERNEL=='ttyUSB0', MODE='777' KERNEL=='ttyUSB1', MODE='777' KERNEL=='ttyUSB2', MODE='777'保存文本,執行下面文件。

sudo service udev reloadsudo service udev restart重新插上USB,執行試試。

3.永久方法 - 2

因為默認情況下,只有root用戶和屬于dialout組的用戶會有讀寫權限,因此直接把自己的用戶加入到dialout組就可以了。

操作完命令后要logout一下,就永久生效了。或者USB拔掉,重新插上。

以后每次連接,都可以直接對設備進行管理,不用做任何操作了。

總結以上為個人經驗,希望能給大家一個參考,也希望大家多多支持好吧啦網。

網公網安備

網公網安備