文章詳情頁

Nginx使用自簽ssl證書實現https連接的方法

瀏覽:267日期:2023-03-13 15:37:17

目錄

- 場景

- 使用OpenSSL創建證書

- 不同格式證書的轉換

- Nginx下ssl配置方法

- 驗證方法

場景

Nginx使用自簽ssl證書實現https連接。

使用OpenSSL創建證書

建立服務器私鑰(過程需要輸入密碼,請記住這個密碼)生成RSA密鑰

openssl genrsa -des3 -out server.key 1024

生成一個證書請求

openssl req -new -key server.key -out server.csr

需要依次輸入國家,地區,組織,email。最重要的是有一個common name,可以寫你的名字或者域名。如果為了https申請,這個必須和域名吻合,否則會引發瀏覽器警報。生成的csr文件交給CA簽名后形成服務端自己的證書

#--------------------------------------------------------------------------------------------------------------- Enter pass phrase for server.key: #之前輸入的密碼 Country Name (2 letter code) [XX]: #國家 State or Province Name (full name) []: #區域或是省份 Locality Name (eg, city) [Default City]:#地區局部名字 Organization Name (eg, company) [Default Company Ltd]: #機構名稱:填寫公司名 Organizational Unit Name (eg, section) []: #組織單位名稱:部門名稱 Common Name (eg, your name or your server"s hostname) []: #網站域名 Email Address []: #郵箱地址 A challenge password []: #輸入一個密碼,可直接回車 An optional company name []: #一個可選的公司名稱,可直接回車 #---------------------------------------------------------------------------------------------------------------

輸入完這些內容,就會在當前目錄生成server.csr文件

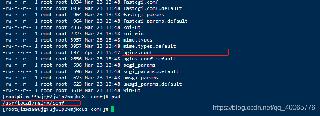

cp server.key server.key.org

openssl rsa -in server.key.org -out server.key

使用上面的密鑰和CSR對證書進行簽名

#以下命令生成v1版證書 openssl x509 -req ?-days 365 -sha256 ? -in server.csr -signkey server.key -out servernew.crt

以下命令生成v3版證書

openssl x509 -req -days 365 -sha256 -extfile openssl.cnf -extensions v3_req -in server.csr -signkey server.key -out servernew.crt

v3版證書另需配置文件openssl.cnf,該文件內容詳見博客《OpenSSL生成v3證書方法及配置文件》

至此,證書生成完畢!

附常用對證書的操作:

查看key、csr及證書信息

openssl rsa -noout -text -in myserver.key openssl req -noout -text -in myserver.csr openssl x509 -noout -text -in ca.crt

不同格式證書的轉換

PKCS轉換為PEM

openssl pkcs12 -in myserver.pfx -out myserver.pem -nodes

PEM轉換為DER

openssl x509 -outform der -in myserver.pem -out myserver.[der|crt]

PEM提取KEY

openssl RSA -in myserver.pem -out myserver.key

DER轉換為PEM

openssl x509 -inform der -in myserver.[cer|crt] -out myserver.pem

PEM轉換為PKCS

openssl pkcs12 -export -out myserver.pfx -inkey myserver.key -in myserver.pem -certfile ca.crt

Nginx下ssl配置方法

首先,確保安裝了OpenSSL庫,并且安裝Nginx時使用了–with-http_ssl_module參數。

證書拷至nginx目錄,配置如下server

server {

listen 443 ssl;

server_name your.domain.name;

index index.html index.htm index.php;

ssl on;

ssl_certificate ssl/hotyq.com.crt;

ssl_certificate_key ssl/hotyq.com.key;

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 5m;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

}

另,還可加入如下配置實現https重定向

server {

listen 80;

server_name your.domain.name;

rewrite ^(.*) https://$server_name$1 permanent;

}

第一次配置https時需重啟nginx!

驗證方法

Win、Android系統

curl https://your.domain.name

iOS系統

curl -3 https://your.domain.name

到此這篇關于Nginx使用自簽ssl證書實現https連接的方法的文章就介紹到這了,更多相關Nginx自簽ssl實現https連接內容請搜索以前的文章或繼續瀏覽下面的相關文章希望大家以后多多支持!

標簽:

Nginx

排行榜

網公網安備

網公網安備